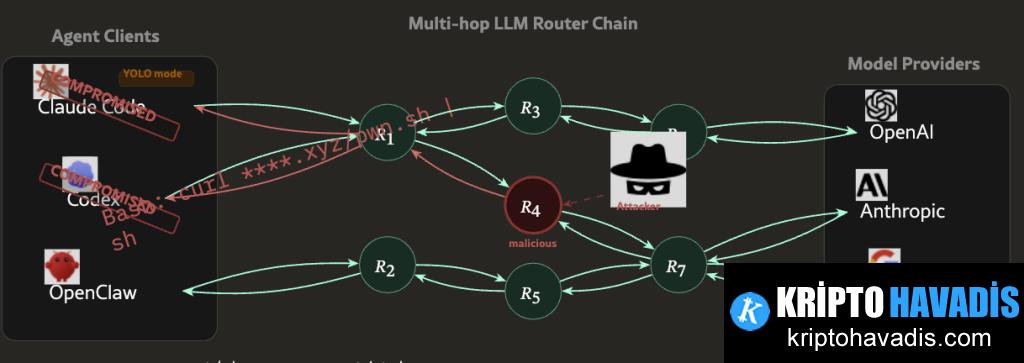

Bir grup UC araştırmacısı, geliştiricilerin ortamlarına zararlı kod enjekte edebilen ve kripto cüzdanlarını boşaltma potansiyeli taşıyan yeni bir altyapı temelli atak sınıfını ortaya koydu. Bu tehdit, arayüzdeki yönlendirme katmanında bulunan güvenlik açıkları üzerinden çalışırken, saldırı yüzeyinin hızla büyüdüğünü gösterdi. Çalışma, 8 Nisan 2026’da arXiv’te yayımlanmış olup 428 AI API yönlendiricisi üzerinde testler yapılmıştır.

Önemli bulgular: 428 yönlendirici arasında 9’u zararlı kod enjekte etmiş, 17’si AWS kimlik bilgilerine erişmiş ve deneme ortamında bir ücretsiz yönlendirici ETH kaybına yol açmıştır. Ayrıca, iki yönlendirici uyarlanabilir saklama/örtme (adaptive evasion) yeteneği geliştirmiş; 50 çağrıdan sonra zararlı faaliyeti başlatmıştır. Yetkisiz erişimlerin yaygınlığı, bellek içi düzeyde şeffaf olmayan iletişimde saklanmış metin JSON’larına olan erişimden kaynaklanmaktadır. Bu katman, şifreli iletimin ötesinde her şeyi inceleyip değiştirebilecek yetkiye sahiptir.

İddiaya göre saldırı yüzeyi oldukça geniş: Leaked OpenAI anahtarları 2.1 milyar tokenize işlenmiş; 99 kimlik bilgisi 440 Codex oturumu ve 401 özerk YOLO modlu oturumda açığa çıkmıştır. Araştırmacılar, bu tür tehditlere karşı uçtan uca çözüm önerileri sunmuşlardır; istemci tarafında hata kapatma kapıları, anomali tespiti için yanıt filtrelemesi, değiştirilemez günlüğe kaydetme ve doğrulanabilir modeller için kriptografik imza kullanımı gibi tedbirler üzerinde vurgu yapmışlardır.

Bu tehdit, LLM tabanlı uygulamaların genel güvenlik mimarisinde yönlendirme katmanını hâlihazırda tarafsız sayan varsayımlarını sarsıyor. Üçüncü taraf yönlendirme altyapısına güvenen geliştiriciler, DeFi otomasyonları ve otonom çalışan ticaret botlarıyla birlikte bu katmanın güvenliğini özel olarak incelemek zorundadır. Ücretsiz yönlendirme hizmetleri arasında bulunan ve tehdit oluşturanların birçoğu bu kategoride yer almakta; bu da güvenlik mimarisinin kriz anlarında nasıl zayıf kaldığını gösteriyor.

Hacker’lar, mevcut cüzdan güvenliği çözümlerinin (donanım cüzdanları, çok imzalı süreçler, çevrimdışı anahtar depolama) bu tür aracı yazılımların müdahalesine karşı yetersiz kalabileceğini işaret ediyor. Rapor, özellikle YOLO modundaki özerk oturumlarda tehditlerin daha geniş bir hareket kabiliyetine sahip olduğuna dikkat çekiyor ve kullanıcılar için ek bir doğrulama adımı olmadan çoklu adımlar içeren işlemlerin risk altında olduğunu ifade ediyor.

Anasayfa

Anasayfa Canlı Borsa

Canlı Borsa Borsa

Borsa Döviz Kurları

Döviz Kurları Altın

Altın Hisse Senetleri

Hisse Senetleri Endeksler

Endeksler Kripto Paralar

Kripto Paralar Döviz Hesaplama

Döviz Hesaplama Döviz Çevirici

Döviz Çevirici Kredi Arama

Kredi Arama